Ideco Security — это бесплатный сервис самостоятельной проверки безопасности сети компании «Айдеко».

Проверка доступна на портале security.ideco.ru и занимает всего несколько минут. В результате пользователь получает подробный отчет о потенциальных брешах в системе защиты сетевого периметра и способах проникновения вирусов и вредоносного ПО на незащищенные компьютеры.

Ideco Security активно развивается и используется пользователями для проверки сети. Мы составили статистику за последние 12 месяцев о наиболее опасных уязвимостях, которым подвержены практически все сети, и хотим поделиться ей с нашими клиентами.

Основным методом доставки вирусов и эксплойтов на машину жертвы является эксплуатация фишинговых сайтов, которые обманом побуждают пользователей установить вредоносное ПО, торрент-файлы из недоверенных источников, а также рекламные баннеры новостного, развлекательного и порнографического характера.

За отчетный период было обработано 2 469 заявок. К сожалению, общий уровень безопасности испытуемых оценивается как негативный.

Проверка доступна на портале security.ideco.ru и занимает всего несколько минут. В результате пользователь получает подробный отчет о потенциальных брешах в системе защиты сетевого периметра и способах проникновения вирусов и вредоносного ПО на незащищенные компьютеры.

Ideco Security активно развивается и используется пользователями для проверки сети. Мы составили статистику за последние 12 месяцев о наиболее опасных уязвимостях, которым подвержены практически все сети, и хотим поделиться ей с нашими клиентами.

Основным методом доставки вирусов и эксплойтов на машину жертвы является эксплуатация фишинговых сайтов, которые обманом побуждают пользователей установить вредоносное ПО, торрент-файлы из недоверенных источников, а также рекламные баннеры новостного, развлекательного и порнографического характера.

За отчетный период было обработано 2 469 заявок. К сожалению, общий уровень безопасности испытуемых оценивается как негативный.

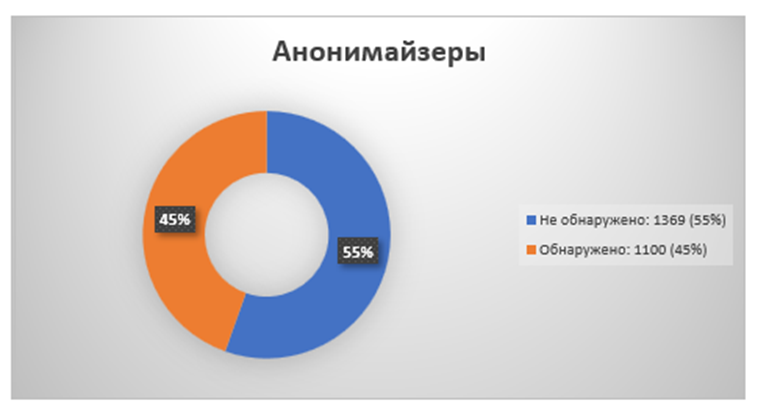

Анонимайзеры, или средства обеспечения анонимности в сети, активно используются пользователями для доступа к запрещенным по требованиям Роскомнадзора сайтам.

Ботнеты не обнаружены, но вероятность угрозы всегда остается.

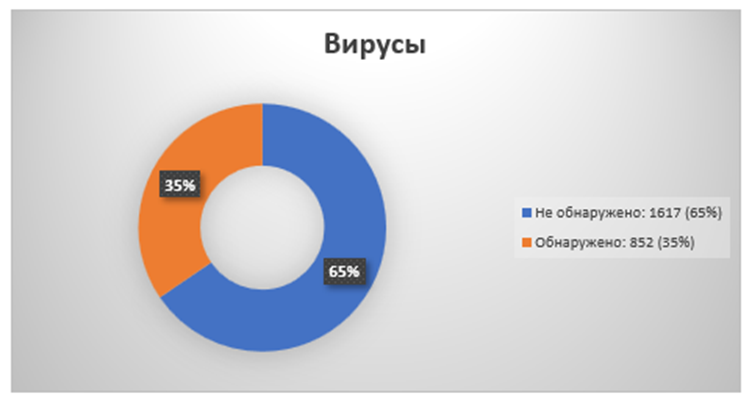

Должной антивирусной защитой не оборудован каждый третий исследуемый компьютер, существует реальная угроза заражения сети вирусами.

Как мы уже говорили выше, фишинговые сайты активно используются злоумышленниками. Риск стать жертвой злоумышленника очень высок. Поэтому наряду с технической защитой необходимо регулярное информирование пользователей о фишинге и способах противодействия ему.

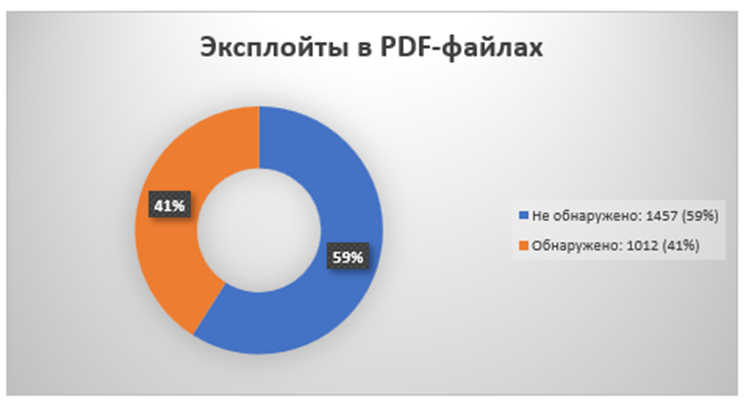

Эксплойты в PDF могут использоваться для заражения компьютера вредоносным программным обеспечением, получения доступа к конфиденциальной информации, выполнения вредоносного кода и даже для управления компьютером удаленно.

Федеральный список Минюста содержит материалы, признанные судом как экстремистские. Можем утверждать, что блокировки на уровне интернет-провайдеров недостаточно для защиты от распространения данных материалов — доступ к ним зафиксирован практически у всех испытуемых.

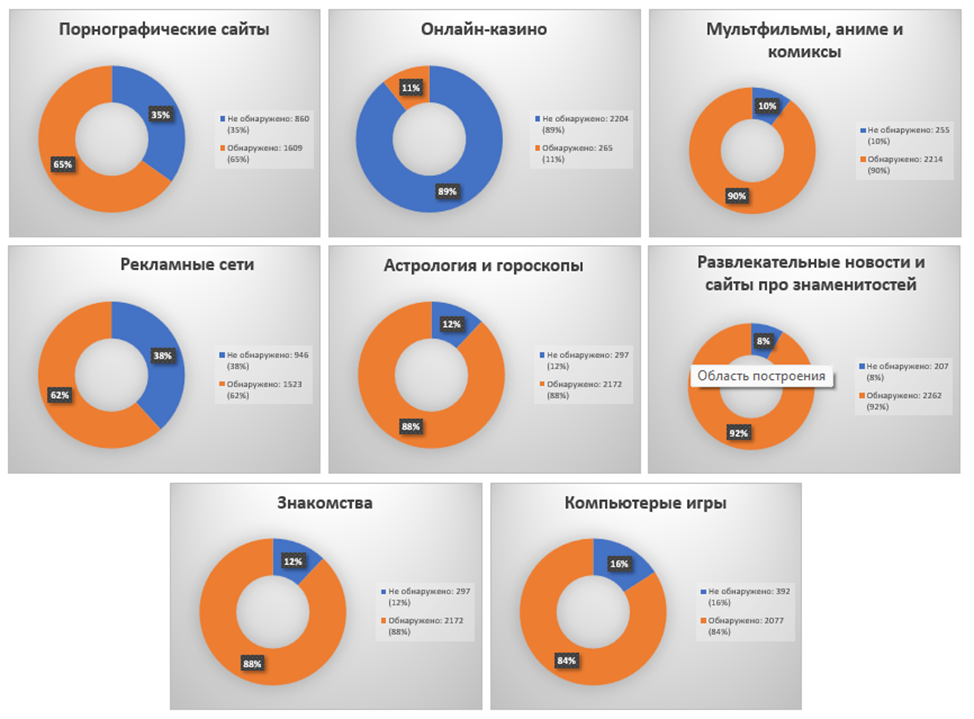

Онлайн-казино в настоящее время активно блокируются интернет-провайдерами. Однако по-прежнему остается риск раскрытия персональных данных с их помощью, а также финансовых и репутационных потерь.

Порнографические сайты представляют серьезную угрозу для безопасности пользователей, доступ к ним практически не ограничен среди анализируемых сетей.

Данные, связанные с астрологией и гороскопами, сайты знакомств, развлекательный контент, знакомства и компьютерные игры являются нежелательными на рабочем месте и отвлекают сотрудников от исполнения своих прямых обязанностей.

Порнографические сайты представляют серьезную угрозу для безопасности пользователей, доступ к ним практически не ограничен среди анализируемых сетей.

Данные, связанные с астрологией и гороскопами, сайты знакомств, развлекательный контент, знакомства и компьютерные игры являются нежелательными на рабочем месте и отвлекают сотрудников от исполнения своих прямых обязанностей.

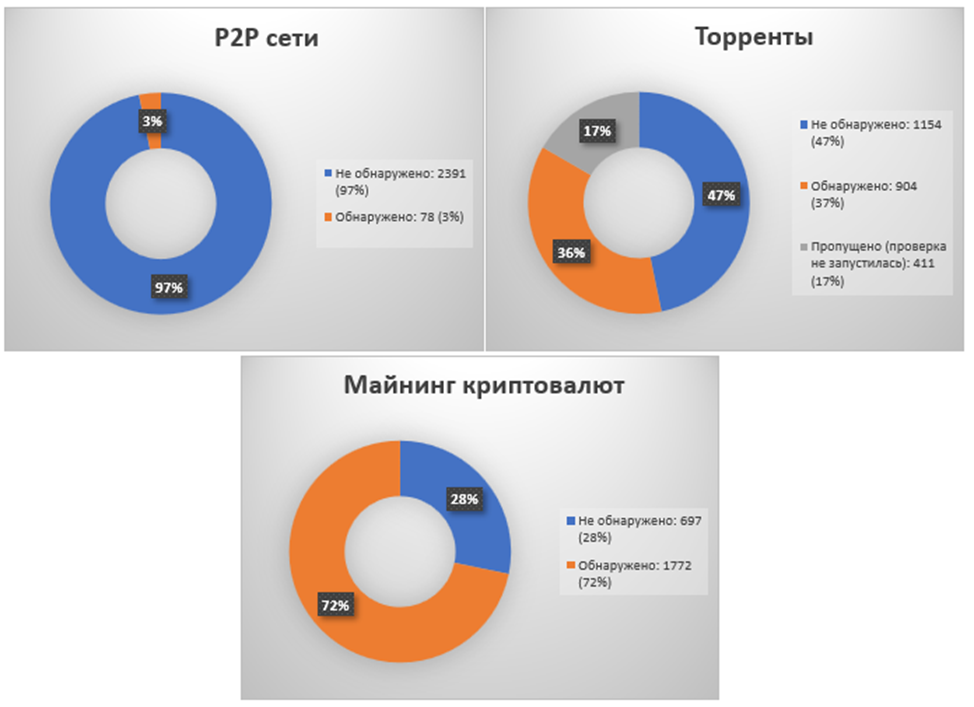

Майнинг, рекламные сети, торренты и p2p-сети увеличивают нагрузку на пропускную способность сети и ее вычислительные возможности, тем самым снижая эффективность и скорость выполнения бизнес-задач.

Данная проверка свидетельствует о возможности проведения нецелевых и DDoS-атак из недружественных стран.

Практически половина компьютеров, подвергшихся исследованию, имеют открытые порты, которые злоумышленник может использовать для проведения атаки.

IP-адреса, попавшие в черный список DNSBL, будут восприниматься сетевым оборудованием как спам-содержащие.

Мы надеемся, что наши аналитические данные позволят вам обратить внимание на наиболее уязвимые места сети и повысить уровень информационной безопасности. Мы напоминаем, что сервис Ideco Security бесплатный, и приглашаем всех им воспользоваться.

Мы надеемся, что наши аналитические данные позволят вам обратить внимание на наиболее уязвимые места сети и повысить уровень информационной безопасности. Мы напоминаем, что сервис Ideco Security бесплатный, и приглашаем всех им воспользоваться.